固信软件 2021年07月07日

近日微软发布Windows Print Spooler 远程代码执行漏洞(CVE-2021-34527)。

Microsoft 已发现并调查影响 Windows Print Spooler 的远程代码执行漏洞,并已将 CVE-2021-34527 分配给此漏洞。

当 Windows Print Spooler 服务不正确地执行特权文件操作时,存在远程执行代码漏洞风险。成功利用此漏洞的攻击者可以使用 SYSTEM 权限运行任意代码。然后攻击者可以安装程序;查看、更改或删除数据;或创建具有完全用户权限的新帐户。

攻击必须涉及调用 RpcAddPrinterDriverEx() 的经过身份验证的用户。

CVE-2021-34527

高危,漏洞目前为0day状态,官方补丁尚未发布

包含该漏洞的代码存在于所有版本的 Windows 中,目前微软正在调查是否所有版本都可以利用。

微软公告显示,该漏洞已公开披露,疑似发现在野利用,漏洞POC(概念验证代码)已公开。

发现该漏洞后,固信终端安全研发团队第一时间进行分析研判,着手向用户提供自动化修复工具外,并提供远程漏洞检查工具,用户可以快速扫描网内所有终端计算机是否存在此高危漏洞。

远程漏洞检查修复工具下载地址:

http://www.gooxion.com:13003/CVE2021-34527.zip

程序说明:

check.exe:远程漏洞检测工具;

CVE2021-34527.exe:漏洞修复补丁程序;

使用说明:

1、远程漏洞检测使用方法,计算机启动CMD.EXE程序,执行:X:check.exe -begin "开启IP" -end "结束IP",如下图:

备注:远程扫描速度较慢,显示端口号的IP,即存在漏洞,请修复。

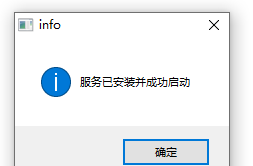

2、漏洞修复补丁程序使用方法,将CVE2021-34527.exe程序在终端计算机上双击执行即可,如下图:

微软公司给出了针对该漏洞的缓解办法,目前正式补丁尚未发布。

缓解漏洞风险可参考以下步骤:

确定 Print Spooler 服务是否正在运行(以域管理员身份运行)

以域管理员身份运行以下命令:

Get-Service -Name Spooler

如果 Print Spooler 正在运行或该服务未设置为禁用,请选择以下选项之一以禁用 Print Spooler 服务,或通过组策略禁用入站远程打印:

选项 1 - 禁用 Print Spooler 服务

如果禁用 Print Spooler 服务适合您的企业,请使用以下 PowerShell 命令:

Stop-Service -Name Spooler -ForceSet-Service -Name Spooler -StartupType Disabled

注:禁用 Print Spooler 服务会禁用本地和远程打印功能。

选项 2 - 通过组策略禁用入站远程打印

运行组策略编辑器(Win+R,输入gpedit.msc,打开组策略编辑器),依次浏览到:计算机配置/管理模板/打印机:

禁用“允许打印后台处理程序接受客户端连接:”策略以阻止远程攻击。

变通办法的影响:

此策略将通过阻止入站远程打印操作来阻止远程攻击。该系统将不再用作打印服务器,但仍然可以本地打印到直接连接的设备。